Cyber Attack là gì? Làm sao để hạn chế tấn công mạng ? – Cuongquach.com | Cyber Attack (tấn công mạng/tấn công không gian mạng) là hình thức xâm nhập vào các hệ thống mạng máy tính, cơ sở dữ liệu, hạ tầng mạng, website hoặc thiết bị kỹ thuật số của cá nhân/tổ chức. Với mục đích làm tổn hại đến quyền riêng tư của dữ liệu được lưu trữ trong đó hoặc huỷ hoại thiết bị, hệ thống,.. cho các mục đích xấu.

Mục lục nội dung

1. Các kiểu tiến công mạng phổ cập nhất

Malware (Phần mềm độc hại)

Tấn công malware là hình thức tấn công mạng phổ biến nhất hiện nay. Malware là phần mềm độc hại, được phát triển cho các mục đích tấn công phá hoại máy tính, mạng máy tính, server, client… Malware có thể ở dạng tập lệnh, mã thực thi hoặc các dạng phần mềm độc hại khác, bao gồm worm, virus, ransomware, Trojan Horse, adware, spyware và scare ware. Tấn công malware có thể gây ra:

Bạn đang đọc: Cyber Attack là gì? Làm sao để hạn chế tấn công mạng ?

- Chặn tất cả truy cập vào mạng và dữ liệu quan trọng (ransomware).

- Cài đặt thêm phần mềm độc hại khác.

- Đánh cắp dữ liệu (spyware).

- Phá hoại phần cứng, phần mềm, làm hệ thống không thể hoạt động.

Phishing (Lừa đảo)

Tấn công phishing là hình thức tấn công mạng lừa người dùng đăng nhập vào các website giả mạo “giống hệt” website thật để đánh cắp thông tin của họ. Với hình thức này, kẻ tấn công sẽ gửi email hoặc SMS chứa đường link độc hại đến tài khoản người dùng. Sau khi click vào, họ sẽ được điều hướng đến website giả mạo chứa mã độc. Nếu người dùng đăng nhập vào website đó, họ sẽ bị mất tài khoản.

Man-In-The-Middle Attack (Tấn công trung gian)

Tấn công MitM, còn được gọi là tiến công nghe lén, xảy ra khi kẻ tiến công xâm nhập vào và hoàn toàn có thể sửa đổi những cuộc trò chuyện / đối thoại giữa những ứng dụng đang tiếp xúc với nhau. Loại hình này xảy ra khi :

- Người dùng truy cập vào các mạng Wifi công cộng, không an toàn.

- Thực hiện thông qua một phần mềm độc hại khác.

Denial-of-Service Attack (Tấn công từ chối dịch vụ)

Tấn công DoS là hình thức tiến công mạng trong đó kẻ tiến công nỗ lực đánh sập một mạng lưới hệ thống, server trong thời hạn trong thời điểm tạm thời. Chúng thời khiến mạng lưới hệ thống quá tải bằng cách tạo ra lượng truy vấn khổng lồ cùng một thời gian. Người dùng sẽ không hề truy vấn vào mạng lưới hệ thống / dịch vụ trong suốt thời hạn xảy ra DoS .

SQL Injection Attack (Tấn công cơ sở dữ liệu SQL)

Tấn công SQL xảy ra khi hacker chèn các câu lệnh SQL độc hại vào server sử dụng ngôn ngữ truy vấn có cấu trúc để chiếm lấy quyền truy cập máy chủ cơ sở dữ liệu. Các cuộc tấn này thường xuất phát từ lỗ hổng của website, phần mềm, ứng dụng web.

Zero-Day Attack (Tấn công Zero-Day)

Tấn công Zero-Day là hình thức tấn công mạng khai thác những lỗ hổng bảo mật chưa được biết đến. Chúng rất nguy hiểm và có thể gây ra hậu quả khó lường, vì vẫn chưa có bản vá ngay tại thời điểm xảy ra tấn công. Tên gọi Zero-Day xuất phát từ việc, thời gian lỗ hổng được phát hiện đến cuộc tấn công đầu tiên tốn “0” ngày.

Cross-Site Scripting (Tấn công XSS)

Tấn công XSS là một kỹ thuật tấn công mạng được thực hiện bằng cách nhúng các tập lệnh độc hại vào các website đáng tin cậy. Trình duyệt web không thể nhận ra tập lệnh độc hại này, cũng không biết rằng nó nguy hiểm, và do đó, nó sẽ thực thi tập lệnh. Kẻ tấn công thông qua cách đó để lấy thông tin từ nạn nhân.

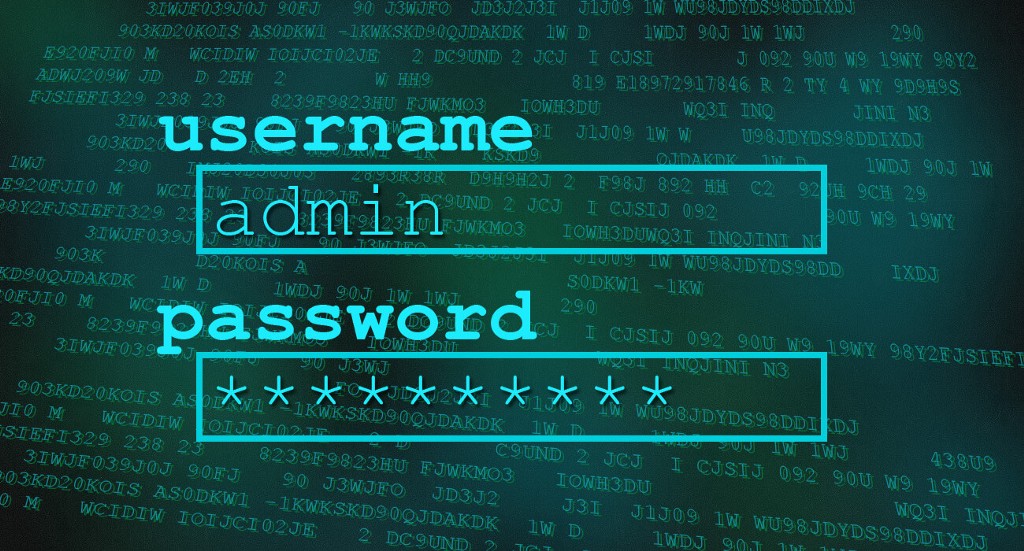

Credential Reuse Attack (Tái sử dụng thông tin tài khoản)

Đại đa số người dùng có khuynh hướng sử dụng cùng Username và Password cho nhiều thông tin tài khoản ở những dịch vụ trực tuyến khác nhau. Điều này hoàn toàn có thể là một mối rình rập đe dọa lớn so với bảo mật thông tin. Dù không trực tiếp bị tiến công, nhưng tội phạm mạng hoàn toàn có thể đánh cắp Username và Password của người dùng từ một website bị tiến công khác để đăng nhập vào những thông tin tài khoản khác của họ .

Password Attack (Tấn công password)

Tấn công password không phải là một hình thức tấn công mới, tuy nhiên vẫn gây ra không ít phiền toái cho người dùng. Hacker có thể sử dụng một trong hai cách tiếp cận dưới đây để hack mật khẩu người dùng:

Xem thêm: flattering tiếng Anh là gì?

- Brute Force (dò mật khẩu): Hacker sử dụng một công cụ có khả năng thử nhiều username và password cùng lúc để dò thông tin đăng nhập của người dùng.

- Dictionary Attack (tấn công từ điển): Thay vì đoán mò, Hacker sử dụng “từ điển các mật khẩu phổ biến” để xâm nhập vào máy tính người dùng.

Drive-by Download Attack (Tấn công bằng cách download)

Tấn công tải về là chiêu thức thông dụng được hacker sử dụng để phát tán những mã ô nhiễm trên mạng lưới hệ thống người dùng, từ đó dẫn đường cho những cuộc tiến công mạng. Ở hình thức này, kẻ tiến công nhúng đoạn mã ô nhiễm vào những website không bảo đảm an toàn. Chỉ cần người dùng truy vấn vào nó, những mã độc tự động hóa setup trên mạng lưới hệ thống người dùng hoặc điều hướng họ đến một website khác bị trấn áp bởi tin tặc .

- Để tránh nguy cơ trở thành nạn nhân của các cuộc tấn công download, người dùng nên:

- Thường xuyên cập nhật hệ điều hành và trình duyệt.

- Tránh xa các website khả nghi, cố gắng chỉ sử dụng các website phổ biến.

- Không download các chương trình và ứng dụng không cần thiết.

- Hạn chế các plug-in đến mức tối thiểu.

2. Hạn chế Cyber Attack

Mặc dù không có gì bảo vệ bạn hay mạng lưới hệ thống của bạn trọn vẹn tránh khỏi những cuộc tiến công mạng, người dùng vẫn hoàn toàn có thể thực thi nhiều giải pháp phòng ngừa cơ bản chung để hạn chế rủi ro tiềm ẩn trở thành nạn nhân của bọn tội phạm. Còn khi bị tiến công mạng với những hình thức đơn cử, thì sẽ có những cách chống lại hình thức tiến công mạng đó chi tiết cụ thể hơn .

- Sử dụng trình chống virus uy tín, tốt nhất là những trình có thể phát hiện nhiều phần mềm độc hại khác nhau và ngăn chặn chúng xâm nhập vào hệ thống.

- Sử dụng một Firewall mạnh mẽ, có thể sử dụng Firewall được cung cấp từ bên thứ ba Firewall mặc định.

- Đảm bảo không có Plug and Play nào được hỗ trợ trong hệ thống mạng của tổ chức.

- Theo dõi lưu lượng mạng thường xuyên để phát hiện khi có điểm bất thường.

- Phân tán website lên nhiều server khác nhau, tốt hơn là nên sử dụng dịch vụ lưu trữ đám mây, để hạn chế các cuộc tấn công DDoS.

- Cập nhật tình hình an ninh mạng thường xuyên, thắt chặt các biện pháp bảo mật an ninh mạng trong toàn bộ tổ chức.

Nguồn: https://mindovermetal.org/

Source: https://mindovermetal.org

Category: Wiki là gì